信息安全

信息安全系统的体系架构

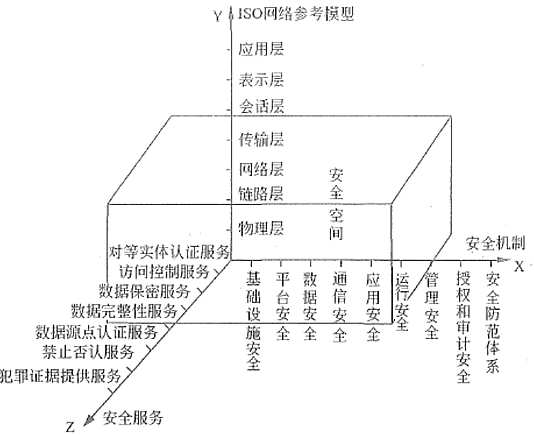

X 轴是“安全机制”,为提供某些安全服务,利用各种安全技术和技巧。所形成的一个较为完善的机构体系。

Y 轴是 “OSI 网络参考模型”Z 轴是 “安全服务”。就是从网络中的各个层次提供给信息系统所需要的安全服务支持。

由 X、Y、Z 三个轴形成的信息安全系统三维空间就是 信息系统的安全空间。

随着网络逐层扩展,这个空间不仅范围逐步加大,安全的内涵也就更丰富,达到具有 认证、权限、完整、加密和不可否认五大要素,也叫做“安全空间”的五大属性。

信息安全含义及属性

保护信息的 保密性、完整性、可用性,另外也包括其它属性,如:真实性、可核查性、不可抵赖性和可靠性。

-

保密性: 信息 不被泄露给未授权的个人、实��体和过程或不被其使用的特性。包括

- 最小授权原则

- 防暴露

- 信息加密

- 物理保密

-

完整性:信息 未经授权不能改变的特性。影响完整性的主要因素有设备故障、误码、人为攻击和计算机病毒等。保证完整性的方法包括:

- 协议:通过安全协议检测出被删除、失效、被修改的字段。

- 纠错编码方法:利用校验码完成检错和纠错功能

- 密码校验和方法

- 数字签名:能识别出发送方来源

- 公证:请求系统管理或中介结构证明信息的真实性。

-

可用性:需要时,授权实体可以访问和使用的特性。一般用系统正常使用时间和整个工作时间之比来度量。

-

真实性: 指对 信息的来源进行判断,能对伪造的信息予以鉴别。

-

可核查性: 系统实体的行为可以被独一无二的追溯到该实体的特性,这个特性就是要求该实体对其行为负责,为探测和调查安全违规事件提供了可能性。

-

不可抵赖性: 是指建立有效的责任机制,防止用户否认其行为,这一点在电子商务中是极其重要的。

-

可靠性:系统在规定的时间和给定的条件下,无故障的完成规定功能的特性。

安全需求

可划分为 物理线路安全、网络安全、系统安全和应用安全;从各级安全需要字面上也可以理解:

- 物理线路就是 物理设备、物理环境;

- 网络安全指 网络上的攻击、入侵;

- 系统安全指的是 操作系统漏洞、补丁等;

- 应用安全就是 上层的应用软件,包括数据库软件。

信息安全技术

加密技术

加密技术保证了信息安全里面的保密性。

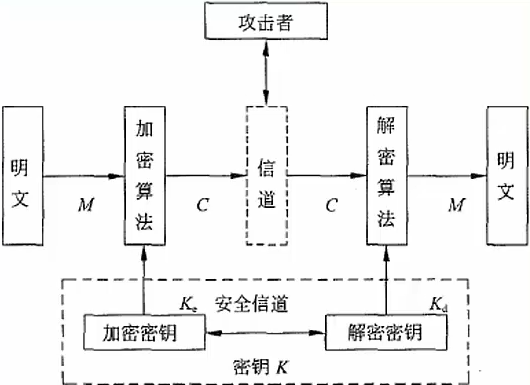

一个密码系统,通常简称为密码体制(Cryptosystem),由五部分组成:

- 明文空间 M ,它是全体明文的集合。

- 密文空间 C,它是全体密文的集合。

- 密钥空间 K,它是全体密钥的集合。其中每一个密钥 K 由加密密钥 Ke 和解密密钥 Kd 组成。

- 加密算法 E:它是一组由 M 至 C 的加密变换。

- 解密密钥 D:它是一组由 C 至 M 的解密变换。

对于明文空间 M 中的每一个明文 M,加密算法 E 在密钥 Ke 的控制下 将明文 M 加密成密文 C:C=E(M,Ke)。

而解密算法 D 在密钥 Kd 的控制下 将密文 C 解密出同一明文 M:M=D(C,Kd)=D(E(M,Ke),Kd)

对称加密技术

数据的加密和解密的密钥(密码)是相同的,属于不公开密钥加密算法。其缺点是加密强度不高(因为密钥位数少),且 密钥分发困难(因为密钥还需传输给接收方,也要考虑保密性等问题)。优点是加密速度快、适合加密大数据。

常见的对称密钥加密算法如下:

- DES:替换+移位、56 位密钥、64位数据块、速度快,密钥容易产生。

- 3DES:三重 DES,两个 56 为密钥 K1、K2。

- 加密: K1加密 K2解密 K1 加密

- 解密: K1解密 K2加密 K1 解密

- AES: 是美国联邦政府采用的一种区块加密标准,这个标准用来替代原先的 DES。对其的要求是“至少像 3DES 一样安全”。

- RC-5: RSA 数据安全公司的很多产品都使用了 RC-5。

- IDEA: 128位密钥,64 位数据库,比 DES 的加密性好,对计算机功能要求低。

非对称加密技术

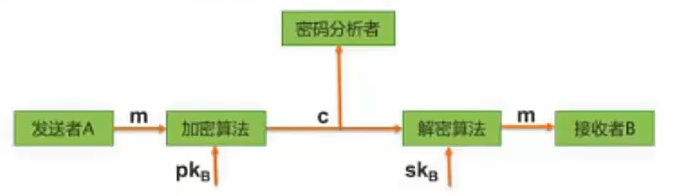

数据的 加密和解密的密钥是不同的,分为公钥和私钥。是 公开密钥加密算法。其 缺点是加密速度慢。优点是 安全性高,不容易破解。

非对称加密中,每一个通信实体都有两个密钥,一个是私钥、另一个是公钥,并且通信双方的私钥公钥都是配对的,用私钥进行加密,只能用公钥解密,用公钥加密,只能用私钥解密。任何时候,私钥只有自己知道。

非对称加密算法的原理是:发送者发送数据时,使用接收者的公钥作加密密钥,私钥作解密密钥,这样只有接收者才能解密密文得到明文。安全性更高,因为无法传输密钥。但 无法保证完整性。如下:

常见的非对称加密算法如下:

- RSA:512 位(或 1024 位)密钥,计算机量极大,难破解。

- Elgamal、ECC(椭圆曲线算法)、背包算法、Rabin、D-H 等。

数字信封

相比较可知,对称加密算法密钥一般只有 56 位,因此 加密过程简单,适合加密大数据,也因此加密强度不高;而非对称加密算法密钥有 1024 位,相应的 解密计算量庞大,难以破解,却不适合加密大数据,一般用来加密对称算法的密钥,这样,就 将两个加密技术组合使用了,这也是数字信封的原理。

信是对称加密�的密钥,数字信封就是 对此密钥进行非对称加密,具体过程:发送方将数据用对称密钥加密传输,而将对称密钥用接收方公钥加密发送给对方。接收方收到数字信封,用自己的私钥解密信封,取出对称密钥解密得到原文。

数字信封使用了对称加密技术和非对称加密技术,本质是使用对称密钥加密数据,非对称密钥加密对称密钥,解决了对称密钥的传输问题。

信息摘要

信息摘要,就是一段数据的特征信息,当数据发生了改变,信息摘要也会发生改变,发送方会 将数据和信息摘要一起传给接收方,接收方会根据接收到的数据 重新生成一个信息摘要,若此摘要和接收到的摘要相同,则说明数据正确。信息摘要是由哈希函数生成的。

信息摘要的特点:不管数据多长,都会产生 固定长度的信息摘要;任何不同的输入数据,都会产生不同的信息摘要;单向性,即只能由数据生成信息摘要,不能由信息摘要还原数据。

信息摘要算法:MD5(产生128位的输出)、SHA-1(安全散列算法,产生 160 位的输出,安全性更高)。

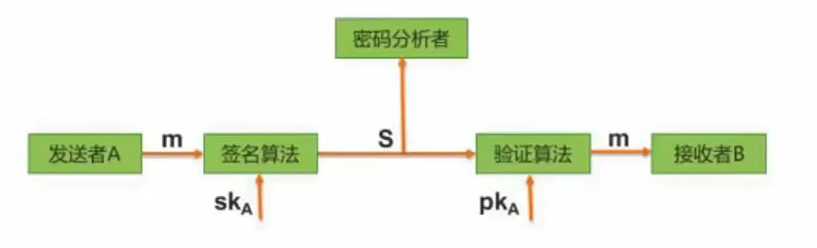

数字签名

数字签名能唯一标识一个发送方,可以保证完整性和不可抵赖性。

发送者发生数据时,使用发送者的密钥进行加密,接收者收到数据后,只能 使用发送者的公钥进行解密,这样就能唯一确定发送方,这也是数字签名的过程。但无法保证机密性。

只有私钥能够唯一标识。

公钥基础设施 PKI

PKI 是 以不对成密钥加密技术为基础,以数据机密性、完整性、身份认证和行为不可抵赖性为安全目的,来实施和提供安全服务的具有普适性的 安全基础设施。

数字证书

数字证书是一个公开的数据结构,是一种由一个可信任的权威机构(CA)签��署的信息集合。

在不同的应用中有不同的证书。如 X.509 证书必须包含下列信息:

- 版本号

- 序列号

- 签名算法标识符

- 认证机构

- 有效期限

- 主题信号

- 认证机构的数字签名

- 公钥信息

公钥证书主要用于确保公钥及其与用户绑定关系的安全。这个公钥就是证书所标识的那个主体的合法的公钥。任何一个用户只要知道签证机构的公钥,就能检查对证书的签名的合法性。如果检查正确,那么用户就可以相信那个证书所携带的公钥是真实的,而且这个公钥就是证书所标识的那个主体的合法的公钥。例如驾照。

签证机构 CA

CA 负责 签发证书、管理和撤销证书。是所有注册用户所信赖的权威机构, CA 在给用户签发证书时 要加上自己的数字签名,以保证证书信息的真实性。任何机构可以用 CA 的公钥来验证该证书的合法性。